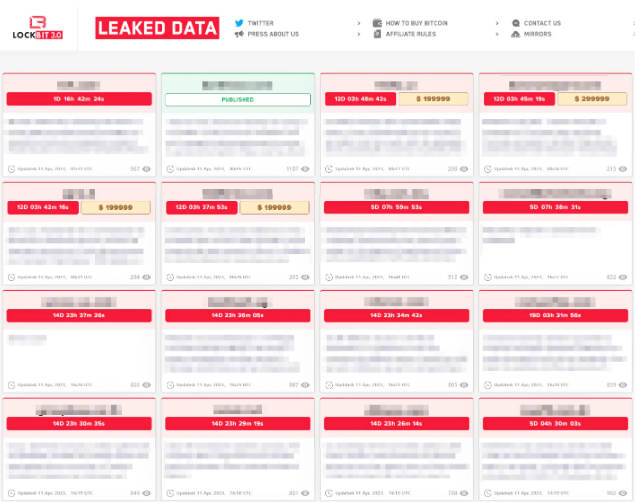

Los ataques de secuestro de datos siguieron incrementándose y volviéndose más sofisticados en el 2023. Y la mayoría son responsabilidad de un grupo en particular. De acuerdo al último reporte de Palo Alto Networks, la banda cibercriminal LockBit es la que filtró la mayor cantidad de información de empresas peruanas en 2023.

El 67% de las filtraciones a corporaciones peruanas encontradas en páginas de extorsión ransomware han sido realizadas por los cibercriminales de este grupo, precisaron los analistas de UNIT 42, la Unidad de Investigación y Amenazas de Palo Alto Networks. Otras bandas cibercriminales fuertes en Perú fueron ALPHV (BlackCat), Mallox y 8Base.

LockBit, añadieron, ha sido rankeada como la banda cibercriminal internacional más prolífica, con 928 publicaciones, el 23% del total global. El Perú está en quinto lugar a nivel regional de filtraciones de información empresarial en sitios de extorsión.

“Desde 2022 LockBit ha capitalizado la caída de otras potentes bandas de extorsionadores como Conti, Ragnar Locker y Hive para convertirse en el proveedor ransomware de moda bajo su modelo ransomware como servicio (RaaS, en inglés), en el que el grupo se asocia con otros delincuentes para distribuir su ransomware”, explicó Kenneth Tovar Roca, Country Manager de Palo Alto Networks para Perú y Bolivia.

LockBit, explicaron, ha lanzado múltiples variantes que afectan tanto a sistemas operativos Linux como Windows. Actualmente opera con su versión de ransomware 3.0, el “LockBit Negro” cuya principal característica es ser sumamente evasivo. El despliegue se realiza mediante distintas tácticas, técnicas y procedimientos (TTP), atacando a una amplia gama de empresas y organizaciones de infraestructura crítica.

«En Perú el 22% de las filtraciones de información afectó al sector agrario, mientras que las demás se dividieron entre los sectores gubernamental (gobiernos locales), energía, manufactura, servicios financieros, salud (servicios hospitalarios), alta tecnología y construcción».

Este tipo de amenazas no ha dejado de crecer y volverse más sofisticados, enfatizaron. En 2023 el número de empresas e instituciones notificadas por los sitios de filtración de ransomware se incrementó en 49% a comparación de 2022, precisaron.

Para 2024 estimaron que se seguirán incrementando, por lo que recomienda reforzar las medidas de seguridad y orientar sus estrategias de ciberseguridad a mejorar la perceptibilidad en todos los ámbitos donde se pueda dar un ataque, ya sea que provenga de fuentes externas o internas.

«Este estudio revela que los ataques cibernéticos se hacen cada vez más difíciles de combatir y detectar, además que se presentan con mayor frecuencia. Los cibercriminales no están apuntando a obtener una información en especial, sino que roban datos de forma masiva, de forma más rápida a mayor escala y mediante tácticas sofisticadas», alertó Kenneth Tovar Roca.

A nivel mundial, detalló, los cinco sectores que tuvieron mayor cantidad de filtraciones de información fueron manufactura, legal, alta tecnología, venta al por mayor, retail y construcción. En Perú el 22% de las filtraciones de información afectó al sector agrario, mientras que las demás se dividieron entre los sectores gubernamental (gobiernos locales), energía, manufactura, servicios financieros, salud (servicios hospitalarios), alta tecnología y construcción.