No todos los virus o malware ingresan a las computadoras por medio de correos o mensajes que nos invitan a hacer clic en un enlace fraudulento. Una práctica común son las infecciones que manipulan los resultados SEO. Y no solo siguen activas, sino que están surgiendo nuevas versiones.

El envenenamiento SEO (SEO poisoning) es una forma de ataque cibernético en la que los delincuentes manipulan los resultados de los motores de búsqueda para dirigir a los usuarios a sitios web maliciosos. Usan diversas técnicas de optimización de motores de búsqueda (SEO) para lograr que los sitios web maliciosos aparezcan en los primeros resultados de búsqueda. Así, un usuario entra buscando información y termina entrando a una web infectada que apareció primero.

Según informó ESET, su equipo de investigación descubrió recientemente un nuevo actor malicioso alineado a China (tiene cadenas chinas codificadas), al que bautizaron como GhostRedirector. «En junio de 2025, este actor malicioso comprometió al menos 65 servidores Windows, principalmente en Brasil, Perú, Tailandia, Vietnam y Estados Unidos. Cada uno de estos servidores maneja miles de peticiones por lo que el alcance y magnitud de este tipo de amenazas es incalculable», informaron.

Las víctimas han sido identificadas en diferentes regiones geográficas, pero la mayoría de los servidores comprometidos que están en Estados Unidos parecen haber sido alquilados a empresas con sede en Brasil, Tailandia y Vietnam. ESET estimó que el interés era atacar a víctimas de América Latina y el sudeste asiático de múltiples sectores, como educación, salud, seguros, transporte, tecnología y comercio minorista.

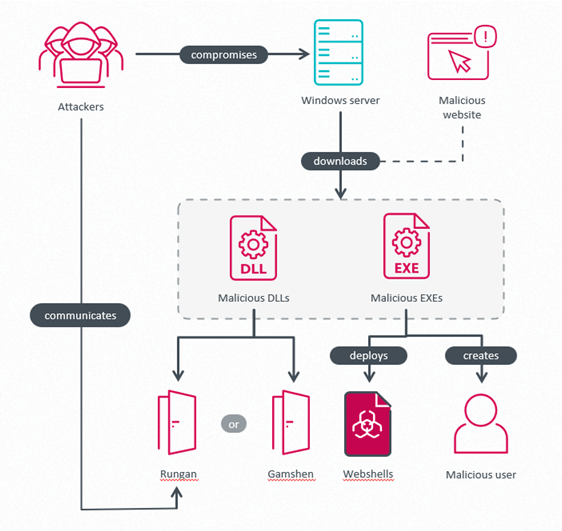

Los ciberdelincuentes suelen usar diversas técnicas para lograr estas infecciones, como la creación de contenido falso o la inserción de enlaces maliciosos en sitios web legítimos para redirigirlos a sitios que contienen malware, phishing o contenido fraudulento. En el caso de GhostRedirector informaron que utilizó dos herramientas personalizadas y hasta ahora desconocidas: un backdoor pasivo en C++ al que bautizaron como Rungan, que tiene la capacidad de ejecutar comandos en un servidor comprometido.

Además, diseñaron un módulo malicioso de Internet Information Services (IIS) al que denominaron Gamshen, cuyo propósito es proporcionar fraude SEO (Search Engine Optimization) como servicio para manipular los resultados del motor de búsqueda de Google, aumentando el ranking de sitios webs objetivos configurados. El objetivo es promocionar artificialmente varios sitios web de apuestas.

«GhostRedirector también demuestra persistencia y resiliencia operativa al implementar múltiples herramientas de acceso remoto en el servidor comprometido, además de crear cuentas de usuario fraudulentas, todo ello con el fin de mantener el acceso a largo plazo en la infraestructura comprometida».

Fernando Tavella, investigador de ESET

«Aunque Gamshen solo modifica la respuesta cuando la solicitud proviene de Googlebot, es decir, no sirve contenido malicioso ni afecta de otro modo a los visitantes habituales de los sitios web, la participación en el esquema de fraude SEO puede dañar la reputación del sitio web anfitrión comprometido al asociarlo con técnicas SEO fraudulentas, así como con los sitios web impulsados», explicó el investigador de ESET, Fernando Tavella.

GhostRedirector, según ESET, han venido realizando ataques desde diciembre de 2024, pero ha sido identificado por completo en junio de 2025. Los atacantes comprometen un servidor Windows y, a continuación, descargan y ejecutan varias herramientas maliciosas. Las capacidades de backdoor incluyen la comunicación en red, la ejecución de archivos, el listado de directorios y la manipulación tanto de los servicios como de las claves del registro de Windows. «GhostRedirector también demuestra persistencia y resiliencia operativa al implementar múltiples herramientas de acceso remoto en el servidor comprometido, además de crear cuentas de usuario fraudulentas, todo ello con el fin de mantener el acceso a largo plazo en la infraestructura comprometida», afirma Tavella.

El envenenamiento SEO presenta diversos riesgos, tanto para los usuarios finales como para las empresas, que pueden ver comprometidos sus datos, dañar equipos o lesionar su reputación. La falta de actualizaciones de seguridad en los sitios web los convierte en más vulnerables a los ataques de envenenamiento SEO, por lo que los expertos recomiendan a las pymes mantenerse alerta, configurar correctamente los permisos y educar a sus trabajadores en medidas de seguridad para evitar que sus portales sean víctimas de este tipo de infecciones.